Мессенджеры нынче суперпопулярны. Позвонить сегодня по телефону, когда есть возможность отправить сообщение, причем бесплатно, в некоторых кругах уже считается чуть ли не дурным тоном. А как отправлять SMS-ки знают вообще только аксакалы, а молодое поколение и не подозревает, что SMS можно пересылать другим людям. Но чем больше мы пользуемся мессенджерами, тем больше нас начинает охватывать беспокойство о том, насколько безопасно хранится и передается то, что мы пишем и отправляем нашим контактам? Не смогут ли злобные хакеры стащить картинки в неглиже, а усатый товарищ майор прочитать о черном нале?

Мессенджеры нынче суперпопулярны. Позвонить сегодня по телефону, когда есть возможность отправить сообщение, причем бесплатно, в некоторых кругах уже считается чуть ли не дурным тоном. А как отправлять SMS-ки знают вообще только аксакалы, а молодое поколение и не подозревает, что SMS можно пересылать другим людям. Но чем больше мы пользуемся мессенджерами, тем больше нас начинает охватывать беспокойство о том, насколько безопасно хранится и передается то, что мы пишем и отправляем нашим контактам? Не смогут ли злобные хакеры стащить картинки в неглиже, а усатый товарищ майор прочитать о черном нале?

Проблема приватности или как говорят американцы «прайваси» встала в полный рост, и вызвала беспокойство в законотворческих коллективах до принятия целого вороха законов, указов, нормативных актов. Бешенству принтера подверглись практически все страны мира, где уже более-менее слезли с деревьев и наконец-то осознали, что информация тоже товар, причем очень ценный, а чем его больше, тем он дороже. Ни для кого не секрет, что информацией о своих пользователях во всю приторговывают социальные сети. Да, что там сети, вон тот же Gmail еще в самом начале объявил, что мы даем вам бесплатную почту, а вы смотрите рекламу, которую мы вам показываем, анализируя тексты ваших писем. Ох как жесто́к современный мир! Но вернемся к мессенджерам, к этим «волшебным палочкам», при помощи которых общаются друг с другом миллиарды людей, и попробуем разобраться, на каких же принципах строится безопасность в одних из самых популярных мессенджерах.

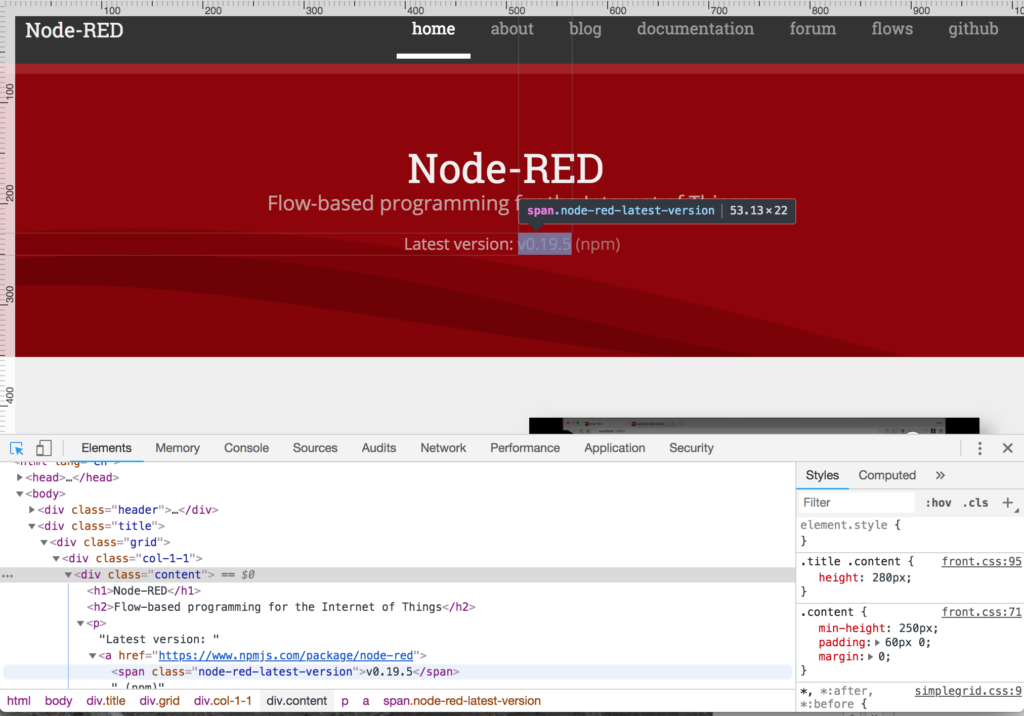

Но, прежде чем приступить к небольшому диванному исследованию, необходимо определиться, от каких напастей должен защищать мессенджер. Во-первых, пользователей беспокоит то, что их сообщения передаются по сети в незащищенном виде, и их могут перехватить злобные, чаще всего русские (отличающиеся повышенной степенью свирепости), хакеры, которые перехватят, скопируют, растиражируют. Данный сценарий вполне возможен, особенно если подключаться к открытым точкам доступа, ведь хозяин такой точки доступа может открыть ее специально, дабы отлавливать доверчивых любителей бесплатного Wi-Fi и копировать чувствительные данные, передаваемые через его инфраструктуру. Во-вторых, граждане обеспокоены, что государство перехватит их сообщения и будет их использовать против самих пользователей. Как правило, страхи основаны на том, что в чатах обсуждаются мелкие правонарушения и способы как еще объегорить родное или иноземное государство.

Вот с этими тревогами и попробуем разобраться, насколько они обоснованы.